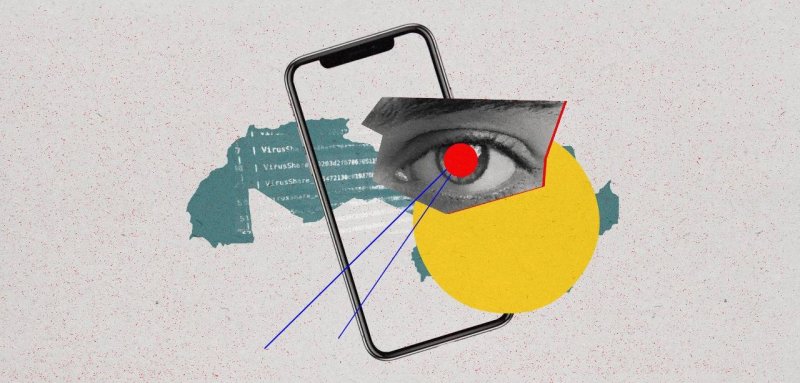

وجد تحقيق صحافي موسع أعدته صحيفة "واشنطن بوست" الأمريكية أدلة على استخدام الحكومات في جميع أنحاء العالم برامج قرصنة إلكترونية إسرائيلية للتجسس على شخصيات بارزة، منهم صحافيون وحقوقيون وقادة دول...

من قائمة تضم أكثر من 50 ألف رقم هاتف، حدد الصحافيون نحو 1000 شخص في 50 دولة يقال إنهم يخضعون للمراقبة باستخدام برنامج التجسس بيغاسوس الذي انتجته شركة NSO Group الإسرائيلية وباعته لعملاء حكوميين.

تشير التقارير المنشورة إلى أن برامج بيغاسوس يمكنها التجسس عبر التحكم في لوحة المفاتيح واعتراض الاتصالات وتتبع الجهاز واستخدام الكاميرا والميكروفون، والبريد الالكتروني للتنصت على المستخدم. وتختلف عن غيرها من برامج التجسس الإلكتروني في كونها لا تحتاج إلى ضغط المستخدم المستهدف بالتجسس على رابط كي يحدث الاختراق.

من أبرز الضحايا الرئيس الفرنسي إيمانويل ماكرون الذي استهدفته المغرب، ونظيره العراقي برهم صالح، ورئيس الوزراء المصري مصطفى مدبولي، وزوجة حاكم دبي الهاربة إلى لندن الأميرة هيا، وابنته التي توجد أدلة على احتجازها بالإكراه الأميرة لطيفة. وعدد من أفراد حاشية الملك المغربي بالإضافة إلى معارضيه.

على الرغم من أنه من غير المحتمل أن يتم استهدافك من خلال هذا النوع من الهجمات إن لم يكن لك نشاط سياسي أو صحفي، إليك هذه الخطوات البسيطة التي يمكنك اتخاذها لتقليل تعرضك لهجمات ضارة.

العرب وبيغاسوس

التحقيق الذي قادته "واشنطن بوست" وشاركت فيه 16 منصة صحافية أخرى، أظهر أن دولاً عربية كانت في عداد أبرز المشترين والمستخدمين لبرنامج بيغاسوس.

اعتمد التحقيق على قائمة من 50 ألف رقم هاتف حوتها قائمة عملت عليها مؤسسة "قصص ممنوعة" Forbidden stories وهي منظمة صحافية غير ربحية مقرها باريس، ومنظمة هيومان رايتس ووتش. هذه القائمة ضمت أرقام هواتف جرى استهدافها ببرمجية بيغاسوس الخبيثة والتجسس على محتواها لفترات راوحت بين بضع ثوان وعدة أسابيع متواصلة. وقالت "واشنطن بوست" إن المستهدفين الـ50 ألف الذين حوتهم القائمة ينتمي معظمهم إلى دول معروف عنها الانخراط في التجسس على مواطنيها.

واستطاع المحققون الصحافيون الذين عملوا على القائمة أن يحددوا هوية ألف شخص من المستهدفين، أغلبهم أعضاء في الأسر المالكة العربية و65 رجل أعمال، و85 ناشطاً حقوقياً، و189 صحافياً، وما يزيد على 600 سياسي ومسؤول حكومي بينهم رؤساء دول ووزراء ورؤساء وزارات وضباط كبار بالجيوش وأجهزة الأمن.

وبيّن المحققون الصحافيون أن من قائمة الدول الأكثر استهدافاً للنشطاء والصحافيين ببرمجية بيغاسوس، المملكة العربية السعودية والإمارات والمغرب والبحرين، ثم قطر بدرجة أقل، ضمن قائمة ضمت عدداً من الدول المعروفة بالممارسات القمعية ضد نشطائها ومعارضيها أو ضد أقليات عرقية أو دينية لديها، كما تتسم كثير من دول القائمة بالتراجع الاقتصادي والأزمات السياسية كالمكسيك وأذربيجان ورواندا والهند.

كما استهدفت القائمة صحافيين وسياسيين يمنيين، إلا أن اليمن ليس من ضمن قائمة "زبائن" NSO الإسرائيلية، فيما جاءت السعودية والإمارات والبحرين وقطر ضمن قائمة الدول المتعاملة مع شركة التجسس الإسرائيلية، ما يرجح أن استهداف اليمنيين جاء من هذه الدول.

ونشرت الصحيفة الأمريكية في تقرير منفصل معلومات عن استهداف زوجة الصحافي السعودي المغتال جمال خاشقجي وخطيبته بالبرمجية الإسرائيلية الخبيثة. بالإضافة إلى ضابطين تركيين من فريق التحقيقات الذي شكلته تركيا للتحقيق في الجريمة التي وقعت في القنصلية السعودية لديها. بل إن استهداف هاتف زوجة خاشقجي، بدأ قبل شهور من اغتياله، بحسب الصحيفة.

وبالرغم مما أثبتته معامل سيتزين لاب وهيومان رايتس ووتش من تحليل هاتفي خطيبة خاشقجي وزوجته، نفت الشركة الإسرائيلية بشكل قاطع في بيانها أن يكون برنامجها قد استخدم في التجسس على خاشقجي أو أي من المقربين منه.

من أبرز الضحايا الرئيس الفرنسي إيمانويل ماكرون ونظيره العراقي برهم صالح، ورئيس الوزراء المصري مصطفى مدبولي، وزوجة حاكم دبي الهاربة إلى لندن الأميرة هيا، ونجلته لطيفة.

رد الشركة الإسرائيلية

كذلك ادعت الشركة في ردها على "واشنطن بوست" أن "المصادر أمدتها ببيانات عارية من الصحة ولا أساس لها من الحقائق، وبياناتكم تفتقر إلى الوثائق التي تثبت زعمكم".

ووصفت الشركة المنتجة لبيغاسوس القائمة التي اعتمد عليها فريق التحقيقات الصحافية بأنها "مبالغ فيها" وأن الصحافيين ومحللي البينات وخبراء التقنية الذين عملوا على تدقيق القائمة وتحليل بعض الهواتف التي تمكنوا من الوصول إليها بعد موافقة اصحابها على التحليل "اعتبروا أن بيانات خوادم الهاتف كافية للتدليل على التجسس باستخدام برامجنا". ولجأت "واشنطن بوست" إلى خبراء تقنية مستقلين لم يشاركوا في العمل على القائمة للرد على الادعاء الإسرائيلي. وقال هؤلاء الخبراء إن شركات التجسس تستخدم الخوادم الوطنية لشبكات الهاتف كقاعدة أولية للاستهداف، ما يهدم ادعاء شركة NSO الإسرائيلية المنتجة لبيغاسوس.

يذكر أنه تلزم موافقة وزارة الدفاع الإسرائيلية على تصدير برمجيات التجسس إلى "الزبائن" الراغبين في شراء معدات وبرمجيات التجسس الإسرائيلية. ونشر رصيف22، الأحد الماضي، تقريراً حول تدخل نتنياهو لتشجيع الشركات الإسرائيلية على بيع منتجاتها من برمجيات ومعدات التجسس إلى المملكة العربية السعودية، ومن بينها شركة NSO المنتجة لبيغاسوس.

تلزم موافقة وزارة الدفاع الإسرائيلية على التصدير إلى "الزبائن" الراغبين في شراء معدات وبرمجيات التجسس الإسرائيلية. وشجع نتنياهو 4 شركات إسرائيلية على استمرار تصدير معدات وبرامج التجسس إلى السعودية.

كيف أعرف أن هاتفي مصاب؟

كن مطمئناً، فمن غير المرجح أن يتم استخدام برنامج التجسس بيغاسوس لمراقبة أي شخص ليس بارزاً أو ناشطاً سياسياً. وكن ايضاً مدركاً أن مقاومة فرد واحد لأجهزة استخبارات وشركات ضخمة عملية معقدة للغاية.

من طبيعة برامج التجسس أن تظل سرية وغير مكتشفة على الجهاز. ومع ذلك، هناك آليات معمول بها لإظهار ما إذا كان جهازك قد تعرض للاختراق.

الطريقة السهلة (نسبياً) لتحديد ذلك هي استخدام مجموعة أدوات التحقق من الهاتف المحمول التابعة لمنظمة العفو الدولية (MVT يمكن تشغيل هذه الأداة إما بنظام Linux أو MacOS ويمكنها فحص الملفات وتحليلها.

في حين أن التحليل لن يؤكد أو يدحض ما إذا كان الجهاز قد تعرض للاختراق، فإنه يكتشف "مؤشرات الاختراق" التي يمكن أن توفر دليلاً على استهدافك.

على وجه الخصوص، يمكن للأداة اكتشاف وجود برامج محددة تعمل على الجهاز لتسهل عمل شبكة برامج التجسس.

ما أفعل لأتمتع بحماية أفضل؟

على الرغم من أنه من غير المحتمل أن يتم استهداف معظم الأشخاص من خلال هذا النوع من الهجمات، لا تزال هناك خطوات بسيطة يمكنك اتخاذها لتقليل تعرضك لهجمات ضارة.

يتميز بيغاسوس بأنه ليس بحاجة إلى الضغط على رابط الذي يتميز به بيغاسوس، كما يشرح خبير تقنية المعلومات رامي رؤوف، ما يجعل تحديه صعباً. إلا أن هناك قواعد عامة لحماية هاتفك يمكنها أن تقلل من احتمالات نجاح محاولة الاختراق. خاصة إذا ما تم استخدام روابط مرسلة عبر رسائل الهاتف لتسهيل الاختراق. من هذه القواعد:

- تذكر أن بيغاسوس يعمل كذلك من خلال رابط iMessage. وهي نفس التقنية التي يستخدمها العديد من مجرمي الإنترنت لتوزيع البرامج الضارة وعمليات الاحتيال الأقل تقنية. تنطبق نفس النصيحة على الروابط المرسلة عبر البريد الإلكتروني أو تطبيقات المراسلة الأخرى. لا تضغط على روابط تلقيتها عبر رسائل الهاتف حتى لا تمنح الإذن لمن يرغب في التجسس عليك.

- تأكد من تحديث جهازك بأي تصحيحات وترقيات ذات صلة. في حين أن وجود إصدار موحد من نظام التشغيل يخلق قاعدة ثابتة للمهاجمين لاستهدافك.

- إذا كنت تستخدم Android، فلا تعتمد على إشعارات الإصدارات الجديدة من نظام التشغيل. تحقق من أحدث إصدار بنفسك، اذ قد يكون إشعار التحديث نفسه رابطاً خبيثاً.

- يجب تقييد الوصول الفعلي إلى هاتفك. قم بذلك عن طريق تمكين قفل الدبوس أو الإصبع أو الوجه على الجهاز.

- تجنب خدمات واي فاي العامة والمجانية (بما في ذلك الفنادق والمطارات)، خاصة عند حملك معلومات حساسة. يعد استخدام البروكسي " VPN" حلاً جيداً عندما تحتاج إلى استخدام مثل هذه الشبكات.

- قم بتشفير بيانات جهازك وتمكين ميزات المسح عن بُعد حيثما توفرت. في حالة فقدان جهازك أو سرقته، سيكون لديك بعض الطمأنينة بأن بياناتك يمكن أن تظل آمنة ويمكنك محوها عن بعد.

رصيف22 منظمة غير ربحية. الأموال التي نجمعها من ناس رصيف، والتمويل المؤسسي، يذهبان مباشرةً إلى دعم عملنا الصحافي. نحن لا نحصل على تمويل من الشركات الكبرى، أو تمويل سياسي، ولا ننشر محتوى مدفوعاً.

لدعم صحافتنا المعنية بالشأن العام أولاً، ولتبقى صفحاتنا متاحةً لكل القرّاء، انقر هنا.